Vid införande av en lösning för att skydda känslig information är det vanligt att man fokuserar på att skydda ny information vid skapande. Men vad gäller då med all lokal befintlig information och hur detekterar man vilken befintlig information som faktiskt är skyddsvärd?

När det kommer till klassiska RMS/IRM har vi i över 10 års tid kunna applicera skydd på:

Filservrar

Med hjälp av Windows Server rollen File Classification Infrastructure (FCI) som då baserat på mappnivå eller innehåll kan applicera skydd av befintliga filer. Till en början rörde det sig enbart om Officedokument men sedan en tid tillbaka har vi möjlighet att skydda oavsett filtyp.

SharePoint

Information Rights Management (IRM) i SharePoint nyttjar RMS för att applicera skydd på Office-dokument/pdf som öppnas eller delas från SharePoint. IRM appliceras per bibliotek och kan på så sätt bli en utmaning att i efterhand kunna avgöra vilka bibliotek som innehåller skyddsvärda dokument i en större SharePoint-farm.

Vi saknar idag möjlighet att klassificera filer med ovanstående lokala lösningar och det krävs att filservern kör Windows Server.

Azure Information Protection Scanner

Azure Information Protection (AIP) Scanner är en lösning för lokalt sparade filer. Om vi tänker oss att vi nyttjar Office 365 DLP system, för att utföra åtgärder på den metadata den kan identifiera och utföra åtgärder på. Exempelvis person och id-nummer i ett GDPR scenario på information som vi lagrar och hanterar via Office 365. Oavsett om vi använder Office 365 eller inte finns oftast motsvarande behov även lokalt.

AIP Scannern identifierar, klassificerar och skyddar filer som är sparade lokalt. AIP Scannern nyttjar de labels och regler som vi redan definierats i Azure Information Protection.

AIP Scannern kan söka igenom både lokala SharePoint/OneDrive servrar och CIFS filytor (både Windows File shares och NAS) för att antingen enbart identifiera eller även applicera klassificering/skydd av dokument.

Komponenterna som krävs följer med vid installation av AIP klienten (aka.ms/aipclient) och både installeras och konfigureras via PowerShell.

För att ge en tydlig bild av dess syfte och funktion följer här ett exempel.

Exempel av AIP Scanner

I mitt exempel använder vi följande AIP regler:

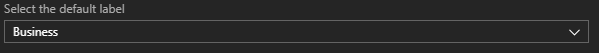

- en standard informationsklassning kallad ”Business” för alla dokument och mail som skapas. Informationen klassificeras utan att applicera något skydd.

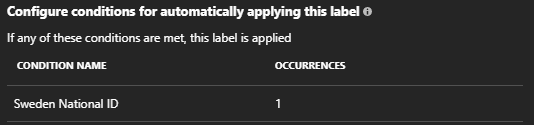

- en regel som identifierar filer med svenskt personnummer och då klassificerar som ”Secret” och applicerar ett skydd så enbart interna användare når dessa filer och begränsar rättigheter till spridning i form av kopiering eller utskrift.

Vi söker igenom både en lokal filserver och en lokal SharePoint/OneDrive.

Vi kan välja att ignorera redan klassificerade filer eller som i mitt exempel bortse från tidigare klassificering med målsättning att applicera ett korrekt skydd även om en användare klassificerat en fil felaktigt. Detta förutsätter också att AIP Scannern körs med ett konto som “Super User” för att på så sätt kunna dekryptera och inventera även befintligt skyddade filer.

Filytorna ser innan scanning ut enligt följande med både Office dokument och andra filtyper:

AIP Scannern kan köras i två olika lägen:

- enbart inventera och få en översikt över bland annat hur många filer som är klassificerade/skyddade samt innehåller känsliga uppgifter så som personnummer

- påtvinga klassificering och skydd baserat på dess innehåll

Vi kan också välja att schemalägga scannern eller som i nedanstående fall göra en manuell engångsskörning

Efter AIP Scannern är konfigurerad kan tjänsten startas med ovanstående kommando och när tjänsten har gått färdigt finns en rapport över körningen.

Rapporterna skapas som en kommaseparerad fil (csv) och kan exempelvis importeras till Excel som i mitt fall nedan. Det framgår tydligt vilka filer som förändrats, vad de hade för informationsklassificering (label) sedan innan, samt hur filerna har förändrats och baserat på vad.

Filytorna ser nu ut enligt följande där den uppmärksamme även kan se på filernas något ökade storlek att de krypterats. Både Officefiler och övriga filtyper har klassificerats och krypterats både på filservern och SharePoint vilket inte varit möjligt i SharePoint tidigare.

SharePoint och exempel på en skyddad txt-fil och dokument som innehåller ett personnummer:

File share med exempel på två PowerPointfiler med olika klassificeringar och skydd baserat på dess innehåll:

En rekommendation är att enbart inventera och att även genomföra några tester med förändring mot en icke produktionsyta till en början. När resultatet är enligt förväntan genomför en engångskörning och vid behov schemalägg sedan denna mot skarpa lagringsytor.

Pingback: Följ upp ditt informationsskydd med ny AIP dashboard | IT-Säkerhetsguiden