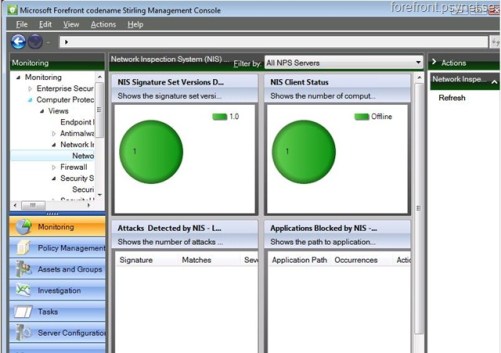

Internet Security & Acceleration (ISA) Server är utrustad med ett hyffsat Intrution Detection System som bland annat känner av en portscanning och motverkar en Denial of Service (DoS) attack. Forefront Threat Management Gateway har tagit det här ett steg längre och kan nu räknas som ett fullvärdigt Intrusion Prevention System, förutom detektion på beteende mönster (Behavioral Intrusion Detection) finns även ett signaturbaserat Network Inspection System (NIS).

Tekniken bygger på ett ramverk kallat Generic Application-Level Protocol Analyzer (GAPA) Framework, baserat på en protokollspecifikt språk och analysmotor utvecklat av Microsoft Research.

Det här är en avancerat teknik som klarar att samla in och analysera innehållet i pågående nätverksströmmar, allt ifrån rena HTTP protokoll till mer avancerade och fragmenterade protokoll så som RPC. (Mer teknisk information om GAPA Language finns här: http://research.microsoft.com/pubs/70223/tr-2005-133.pdf )

Du aktiverar och konfigurerar Network Inspection System (NIS) under Intrusion Prevention System i menyn till vänster. Här ser du alla signaturer där flertalet är kända sårbarheter i Microsoft plattformen med fördefinierad action per signatur. Det här betyder att TMG kan detektera och blockera kod som är på väg att utnyttja en sårbarhet i något system du har på insidan. Naturligtvis är det lika viktigt att installera säkerhetsuppdateringar, men det tar fortfarande ett tag från det att en sårbarhet detekteras till att det finns en färdigtestad säkerhetsuppdatering att ladda hem. Signaturen består av en detektering av sårbarheten vilket gör att Microsoft kommer kunna ge ut denna innan själva säkerhetsuppdateringen är färdig. På det sättet minskar glappet mellan detekterad säkerhetsbrist och tagen skyddsåtgärd.

Det finns ett antal olika inställningar, du kan bland annat ställa in undantag, uppdateringsintervall, föreslagen åtgärd samt känslighet. Känsligheten bygger på om den skall prioritera att blockera protokoll som inte följer standard för att öka säkerheten eller om den skall bortse från onormala protokoll för att motverka att legitim trafik blockeras.

Det här funktionen kommer garanterat göra nytta och jag hoppas att alla tar chansen och utnyttjar denna funktion.

Är man osäker, ställer man bara in den på att enbart detektera intrången som i sin tur redovisas som en alert i TMGn. Precis som i ISA Servern kan du ställa in att den skall skicka iväg ett larm via mail vid en viss typ av alert.