Jag kan varmt rekommendera den färdiga labb och demo-miljön på Forefront Stirling Beta 2 från Microsoft. Färdiga VHD (Virtual Hard Disks) som du enkelt tar in i din HyperV miljö. Kravet är dock att du har en 64bitars host då alla server-roller är 64 bitars. Jag sitter enbart med 4Gb i ram, kunde ha 3-4 maskiner som högst igång efter att ha minskat minne för en del maskiner. Det gäller dock att ha tålamod och inte vara allt för stressad, soffläge med datorn i knät framför tv var perfekt 🙂

http://technet.microsoft.com/en-us/evalcenter/cc339029.aspx

Naturligtvis prioriterade jag att testa Forefront Threat Managemt Gateway (TMG) till en början.

HTTPS inspektion

En funktion som fått många säkerhetsmedvetna att rynka på näsan men efter en stunds fundering kommit på andra tankar. En krypterad SSL tunnel är ju trots allt det bästa sättet för en hacker att jobba ostört utan att brandväggsadministratören har en aning om vad som sker.

När klienten frågar efter https sida upprättas en SSL session mellan webbservern och TMG, trafiken dekrypteras och inspekteras för att sedan krypteras på nytt och skickas i en ny SSL tunnel till klienten. SSL sessionen mellan TMG och klienten bygger på en intern certifikatlösning.

Antingen kör du med din egen CA lösning eller så använder du TMG selfsigned certifikat. Du genererar enkelt ett nytt certifikat från "HTTPS Outbound Inspection" wizarden. Det krävs dock att du installlerar root certifikatet i den lokala storen "Trusted Root Certification Authorities" på TMG Servern (vilket du klart och tydligt informeras om).

För att klienterna i sin tur skall lita på ISAns certifikat måste root certifikatet även installeras på klienterna, enklast görs detta via Active Directrory. Wizarden ger dig möjlighet att automatiskt skapa en Grupp Policy som löser detta och du kan även göra det manuellt om AD saknas.

Under beta perioden måste du själv mata in de siter som inte skall inspekteras. Den färdiga produkten hoppas jag innehåller URL kategorisering där du enbart väljer att exempelvis undanta banksidor.

Microsofts egna URLer är de enda som är exkluderade som standard 🙂

OBSERVERA! Se till att "Client Notification" är påslaget. Risken att bli stämd för att ha inspekterad krypterad trafik utan att ha informerad användarna är överhängande!

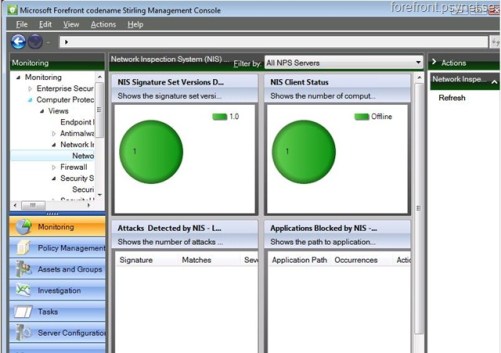

IPS

Enormt underbart, det är precis det här jag hoppats på. En Intrution Prevention System funktion med fördefinierade definitioner på vanliga typer av attacker. Här syns vilka bulletiner som definitionen hör till.

Som standard är definitionerna enbart inställda på att larma, larmen syns i TMG konsollen men skickar även uppgifterna till Forefront (stirling) konsolen. Några enkla klick så blockeras även attacken utan user-attention.

Exempelvis den här signaturen som då känner av en remote code exekvering i ett ActiveX objekt.

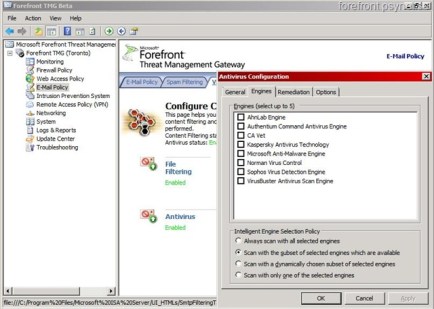

E-mail protection

En efterlänktad funktion där vi lägger mailscanning och SPAM filtret direkt på ISA servern med samma funktionalitet som vi haft i Forefront for Exchange. Även här väljer du ut vilka externa antivirusmotor du vill använda för att ta så mycket malware som möjligt. En funktionsrik SPAM funktion med allt man önskar sig.